En tant qu’entreprise spécialisée depuis plus de 25 ans dans les solutions informatiques pour entreprises, nous avons vu l’évolution des menaces cyber et leur impact sur les PME. Nous observons des techniques d’attaque de plus en plus sophistiquées. Une faille de sécurité représente un risque majeur pouvant compromettre l’avenir, la réputation et le chiffre d’affaires d’une entreprise. Aujourd’hui, la cybersécurité n’est plus un luxe mais une nécessité absolue pour protéger votre entreprise, vos données et votre réputation. Voici les 10 meilleures pratiques de sécurité informatique pour les PME en 2024 que nous recommandons, incluant des conseils en cybersécurité essentiels :

1. Sensibilisation et formation continue des employés

Les failles sont majoritairement dues à des erreurs humaines, l’utilisateur étant fréquemment la porte d’entrée de certaines attaques. Il est donc crucial de déployer des moyens solides pour s’en prémunir. Les cyberattaques ciblent souvent les employés par des méthodes comme le phishing. Il est donc crucial de former régulièrement vos équipes pour les sensibiliser aux menaces actuelles et leur apprendre les bonnes pratiques, en suivant les conseils de cybersécurité pertinents.

2. Mots de passe robustes

L’utilisation de mots de passe robustes est une mesure de base mais cruciale pour la cybersécurité. Chaque mot de passe doit être complexe, unique pour chaque compte, et suffisamment long pour résister aux attaques par force brute. En 2024, nous recommandons d’utiliser des gestionnaires de mots de passe pour générer et stocker ces mots de passe de manière sécurisée. De plus, il est essentiel de changer régulièrement les mots de passe et d’éviter de réutiliser les mêmes sur plusieurs plateformes. Suivez ces quelques conseils de cybersécurité pour des mots de passe robustes :

- Minimum 12 caractères

- Mélanger majuscules, minuscules, chiffres, caractères spéciaux

- Ne pas y mettre d’informations personnelles (identité, adresse, téléphone, email et autres informations personnelles : attention aux informations transmises sur les réseaux sociaux par exemple…)

- Utiliser un générateur de mot de passe ou une méthode spécifique. Exemple : la méthode phonétique : « J’ai acheté 4 CD à 25€ cet après-midi » = ght4CDà25€7am

3. Mise à jour régulière des logiciels

L’un des moyens les plus simples de sécuriser votre infrastructure est de garder vos logiciels à jour. Les mises à jour incluent souvent des correctifs de sécurité qui comblent des vulnérabilités récemment découvertes. Assurez-vous que tous les systèmes, y compris les systèmes d’exploitation, les logiciels métiers, et les antivirus, sont régulièrement mis à jour.

4. Authentification multi-facteurs (MFA)

La mise en place de l’authentification multi-facteurs est une mesure essentielle pour sécuriser l’accès à vos systèmes. Même si un mot de passe est compromis, le MFA ajoute une couche de protection supplémentaire qui peut empêcher un accès non autorisé.

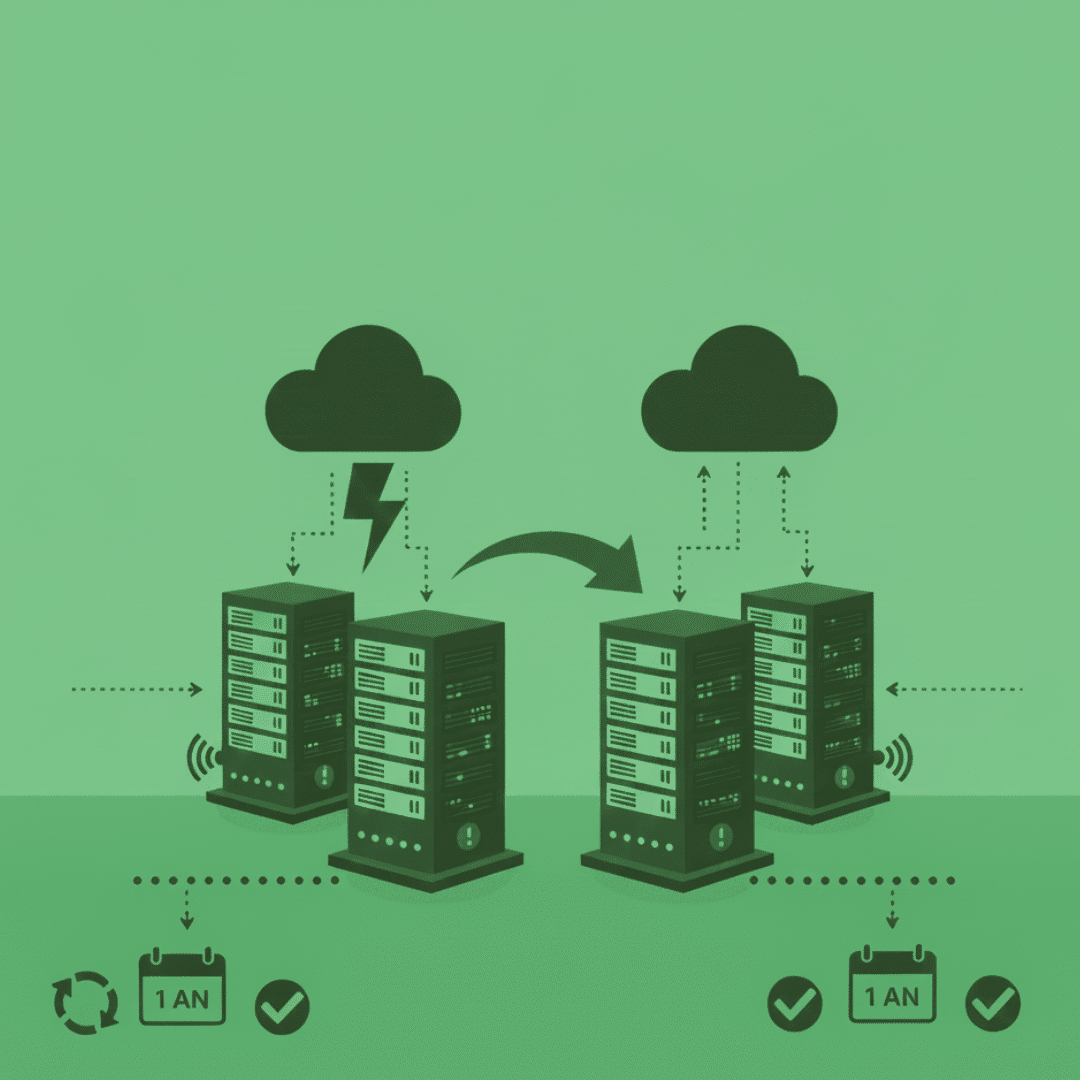

5. Sauvegardes régulières et sécurisées

6. Gestion des accès et des privilèges

On parle ici du principe du « moindre privilège ». Limitez l’accès aux informations sensibles uniquement aux employés qui en ont besoin pour accomplir leur travail. La gestion des privilèges permet de réduire les risques en cas de compromission d’un compte utilisateur. Nos conseils de cybersécurité peuvent vous aider à établir une gestion efficace des accès.

7. Sécurisation des réseaux

L’utilisation de pare-feux, VPNs, et protocoles de transmission chiffrés est indispensable pour sécuriser l’accès à vos systèmes internes. Assurez-vous que votre réseau est segmenté pour limiter la propagation d’une attaque potentielle.

8. S’équiper d’un antivirus fiable et d’une solution EDR

9. Dissocier usage professionnel et personnel

La séparation stricte entre l’usage professionnel et personnel des appareils et des comptes est cruciale pour la sécurité. Encouragez vos employés à ne pas utiliser leurs appareils professionnels pour des activités personnelles, et vice versa. Cela permet de réduire les risques d’infection par des logiciels malveillants ou de fuite de données. Utilisez des politiques de gestion des appareils mobiles (MDM) pour contrôler et sécuriser les appareils utilisés dans le cadre du travail.